Hola a tod@s.

En este post vamos a ver como realizar la configuración inicial y puesta en marcha para empezar a funcionar con un firewall Fortigate de la empresa norteamericana Fortinet, dedicada al desarrollo y comercialización de software, dispositivos y servicios de ciberseguridad, como firewalls, antivirus, prevención de intrusiones y seguridad en dispositivos de usuario, entre otros.

La topología utilizada es sencillita y será la siguiente, un puerto del Fortigate para la salida a Internet (WAN1) y otro puerto para la red interna (LAN_RAGASYS):

- Lo primero que haremos será conectarnos a nuestro Fortigate con el cable de consola y loguearnos, con el usuario admin y password en blanco:

- Una vez logueados, con el siguiente comando vemos el estado de las interfaces:

- Como podemos ver el port1 tiene permitido el acceso a los protocolos ICMP (Ping), HTTP, HTTPS, SSH y FGFM, todo ello, para que una vez que le asignemos una dirección IP podamos administrar el Fortigate a través de esa dirección, de todas formas, una vez que accedamos al firewall a través de la interface web podemos habilitar todos estos accesos en los puertos que nos interesen, también lo podemos hacer a través de la CLI, eso a gusto del consumidor.

- Ahora vamos a asignar las direcciones IP correspondientes para las interfaces LAN_RAGASYS y WAN1, para ello hacemos lo siguiente:

- Una vez asignadas las direcciones IP ya podemos acceder al Fortigate a través del portal web, en mi caso, como buena práctica, siempre me creo un registro del tipo A estático en mi servidor DNS, para así poder acceder al dispositivo a través de su nombre:

- Una vez que hemos accedido al Fortigate podemos ver el direccionamiento asignado a las dos interfaces:

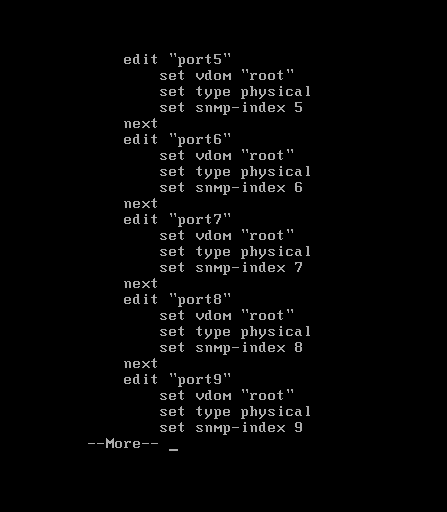

- Como buena práctica lo primero que vamos a realizar será deshabilitar todos los puertos que no vamos a utilizar y a medida que los vayamos necesitando los iremos habilitando, para ello editamos cada puerto y deshabilitamos:

- Realizamos la misma operación para todos los demás puertos y nos quedaría así:

- Ahora editamos el port1 y el port8:

- Ahora vamos a configurar el hostname y la hora del sistema, para ello accedemos a “System > Settings”:

- El siguiente paso será configurar los DNS, en “Network > DNS”:

- Ahora vamos a asignar un password al usuario administrador que viene definido por defecto en el Fortigate, ya que de fábrica no tiene asignada contraseña:

- Ahora nos crearemos perfiles para administrar el Fortigate, asignándole los permisos que nos interesen a cada perfil, en mi caso crearé un perfil para los Administradores de Ragasys Sistemas:

- Una vez creado los perfiles, ya podemos crear usuarios y asignarlos a los perfiles que nos interesen:

- El siguiente paso será crearnos una ruta por defecto para la salida a Internet, para ello nos vamos a “Network > Static Routes”:

- Como podemos ver el firewall ya tiene conexión a Internet, nuestros equipos todavía no van a tener conexión hacia Internet, necesitamos configurar las políticas, que lo veremos en los siguientes puntos:

- Ahora vamos a configurar algunas políticas para que los equipos de nuestra red local tengan salida a Internet, aunque antes veremos que por defecto viene configurada una política implícita denegando todo el tráfico desde cualquier origen a cualquier destino y con cualquier servicio, nosotros iremos añadiendo políticas y permitiendo el tráfico que nos vaya interesando:

- Para configurar las políticas, lo primero que vamos a realizar será configurar las direcciones, en este caso voy a englobar todas las direcciones pertenecientes a la red interna LAN_RAGASYS:

- Ahora nos crearemos un grupo y añadimos estas direcciones LANRAGASYS, que incluiría toda la red al completo:

- Una vez creada las direcciones y el grupo, vamos a crear los grupos de servicios para aplicarlos a nuestras políticas, como lo que queremos es darle acceso a Internet a todos los equipos de nuestra red interna nos vamos a crear un grupo de servicios llamado “Web Access”, en el cuál vamos a incluir los servicios DNS, HTTP y HTTPS para que los equipos puedan navegar, la mayoría de los servicios ya vienen definidos en el firewall como pueden ser FTP, SMB, HTTP, HTTPS, POP3, SMTP, DNS, etc… :

- Una vez creados los grupos de servicios, habilitamos las políticas que nos vayan interesando, en este caso vamos a habilitar una política para que todos los equipos de nuestra red interna puedan navegar por Internet:

- Con esto ya tendríamos acceso a Internet desde cualquier equipo de nuestra red interna.

- Ahora vamos a crearnos otro grupo de servicios llamado ICMP Access, en el cuál vamos a incluir el servicio “ALL_ICMP”:

- Una vez creados el grupo de servicios, habilitamos la política, en este caso vamos a habilitar una política para que todos los equipos de nuestra red interna puedan hacer ping a cualquier dirección IP en Internet y comprobar su estado:

- Como podemos ver desde el equipo con Windows 10 desde el que estoy configurando el Fortigate ya podemos realizar un ping a cualquier dirección en Internet:

Saludos y espero que os resulte de ayuda 😉

Hola José Ramón.

Te agradezco por la publicación, me ha servido de mucho en mis practicas

con maquinas virtuales.

Hoja puedas publicar una configuración para VPN con FortiGate, no se si la tendrás ya en este Blog.

Saludos.

Hola Martín, me alegro que te haya servido el post sobre Fortigate, quería hacer algunos post más sobre estos dispositivos de Fortinet, incluyendo configuraciones de VPN site to site y de acceso remoto, el problema es que la licencia trial caduca muy pronto, y no he podido realizar más artículos sobre esta tecnología, y mira que me gustaría, ya que estos dispositivos me parecen una auténtica pasada y funcionan muy bien, deberían tener algunas licencias para montar laboratorios y poder testearlos, intentaré ponerme en contacto con Fortinet y ver si me pudieran facilitar alguna licencia.

Saludos.

Saludos Ragasys,

Te felicito un documento muy bueno,

muchas gracias

Gracias Pedro.

Saludos compañero

Pasada de aporte a la comunidad de sistemas, felicidades.

Bien gracias para seguir viendo videos

Muy buen aporte a la comunidad de sistemas, felicidades

Gracias Edwin, me alegro que te haya servido el post.

Saludos.

Buenas Tardes, actualmente me configuraron un fortinet, pero me hicieron dos grupos para poder configurar las reglas de navegación, me podría orientar, como agregar estos usuarios a los grupos.

Que pasada de aporte, me sirvió un montón, Gracias por la información sigue así eres el mejor.

Gracias Javier, me alegro que te haya servido.

Saludos amigo.

como puedo administrar mi forti remotamente.

Super buen post RAGASYS, Esta excelente para ingresar en el mundo de los Fortigates, muchas gracias por el nivel de detalle.

Gracias Álvaro

De nada César

muy interesante la informacion mi estimado RAGASYS, tuve la oportunidad de comprar uno y la verdad, solo lo compre porque me gusto la imagen, no estoy muy familiarizado con esto, y la verdad lo compre por ayudar a una persona nuevo en su envoltura original ni el 25% de su costo pague. tu crees que lo pueda utilizar en mi red domestica,Saludos desde Leon,Gto Mexico

Buenas tardes, una pequeña consulta, un Fortigate 100e es capaz de actualizar una plaza de antivirus Forticlient por si mismo dentro de una red.

Si tienes las licencias compradas si

hola…gracias por las buenas prácticas!

Actualmente tengo un FGWiFi 60E, tengo inconvenientes con la interfaz wan, dónde la interfaz tiene 100 Mbs en full duplex y no logro que tenga 1Gb.

Mi proveedor de internet, me asegura que en el siwtch de ellos, la interfaz esta en Giga.

Tengo q utilizar un hub giga para que me llegan los 1000 mbs a mi fortigate.

Que puede estar sucediendo?

Si configuro manualmente la velocidad en Giga, la WAN se cae.

Buenas Marcelo,

Creo que tu ISP esta equivocado, conecta un pc a ese puerto del router o switch de tu proveedor y verifica que realmente es lo que te están diciendo, pero tiene toda la pinta de que este trabajando a 100

Edwin, boa tarde meu amigo, muito bom sua explicação, tenho um fortegate 50b e agora vou configurar ele para fazer rodar a VPN gracas a vc … Parabens

abraço

Obrigado Edwin

Hola Erik, mira la configuración DNS de tu Forti

Hola que tal tengo una duda, ya realce toda la configuración según yo, todo esta correcto pero en mis ip fijas de mi LAN no me da internet sabrán por que o que me hace falta solo me de internet en las que están por DHCP.

Hola Erij, nira la cinfiguracion DNS de tu Forti

ya los revise y según yo están bien MIS CONFIGURACIONES SON ESTAS

IP INTERFACE LAN ES 192.168.2.1/255.255.255.0

SERVIDOR DHCP

INTERVALO 192.168.2.150/192.168.2.200

MI WAN

192.168.1.76/255.255.255.0

DNS

ESPECIFICO

PRIMARIO 192.168.2.1

SECUNDARIO 8.8.8.8

RED ESTATICA

DESTINO 0.0.0.0/0.0.0.0

PUERTA DE ENLACE 192.168.1.254

Excelente articulo, muy informativo, donde puedo conseguir mas publicaciones asi de claras e interesantes?

Gracias Francisco, me alegro que te guste

Gracias por el aporte JRamos, magnifico blog explicativo para a empezar a introducirnos en este campo y con estos equipos que se ven que son una pasada. Sabes que tiempo duran las licencias free? Me imagino que las licencias dependerá del modelo del Fortigate no? y tiempo de la licencia?? Gracias por el aporte, seguiré viendo todos tus aportes que son muy interesantes y muy bien explicados.

Gracias Jose Ramón por leer el blog, las licencias free creo que son para un mes

Buenas tardes tengo la siguiente pregunta hay alguna forma de regresar a valores de fabrica el fw fotinet, ya que perdieron las contraseñas y no podemos tener acceso y en el manual no viene algo refente a restauración de fabrica, saludos

Debe de traer un boton oculto (orificio), Por lo regular se encuentra cerca de la parte donde se conecta la corriente, necesita picar con algo y mantener precionado unos 30 segundos mientras esta conectado hasta que los leds empiezen a parpadear y de esta forma se reseteara a fabrica el equipo.

Nota: he notado que en algunos equipos se tiene que mantener presionado mientras se conecta a la corriente, de esta forma se resetea.

Sigue este enlace Wibil https://www.optimanet.com.ar/know-how/fortigate-knowledge-base/recuperar-contrasena-de-usuario-admin/

La licencia que nos da FORTINET para el uso de estas maquinas, dura unicamente 15 días, por lo que se recomienda sacar un backup antes que venza el tiempo de la demo, resetear la VM con el comando execute factoryreset para posteriormente volver a cargar el backup.

Nota: en la version demo no son funcionales los servicios de UTM, ya que estos requieren una suscripción activa

Hola quiero saber como hacer que cuando se acceda a cierta direccion ip ejemplohttps://{mi ip publica }:{cualquier puerto}/remote/login?lang=sp

bloque la conexión y no muestre lo que hay en esa ip con ese puerto como puedo hacerlo ?

Hola, me sirvio mucho, gracias !

Me alegro lein

Saludos

Hola! Hice la configuración y da internet, pero cuando se empieza a sumar más usuarios, el internet se cae. Y, tampoco he logrado hacer una conexión VPN, que me sugieres revisar para ambos casos?? Gracias por tu tiempo y atención